クリップボードのデータを安全に保つ実践ガイド

2026年3月27日

パスワード、APIキー、クレジットカード番号、プライベートなメッセージをコピーするたびに、そのデータはクリップボードに保存されます。クリップボードの内容は、読み取り方法を知っているアプリ、拡張機能、Webサイトからアクセス可能です。多くの人がクリップボードのセキュリティを意識していませんが、クリップボードはデバイス上で最も露出度の高い領域の一つです。ここでは、その保護方法を解説します。

クリップボードに実際に入っているもの

直近1時間でコピーした内容を思い出してみてください。おそらく以下のようなものが含まれているはずです。

- パスワード — パスワードマネージャーやメールからコピーしたもの

- APIキーやトークン — 開発者コンソールからコピーしたもの

- 個人情報 — 住所、電話番号、マイナンバーなど

- 金融データ — 口座番号、取引参照番号

- プライベートメッセージ — チャット、メール、ドキュメントからの抜粋

これらのデータはすべて、ある時点でクリップボード上にプレーンテキストとして存在していました。ディスク上のファイルとは異なり、クリップボードの内容にはアクセス権限も、暗号化も、アクセスログもありません。

クリップボードデータが漏洩する4つの経路

1. クラウド同期

一部のクリップボードマネージャーは、クラウドサーバーを通じてデバイス間で履歴を同期します。これは、コピーしたすべてのパスワード、APIキー、プライベートメッセージがリモートサーバーにアップロードされることを意味します。暗号化されていてもリスクは残ります。

- サーバー侵害によりクリップボード履歴全体が流出する可能性

- 同期プロバイダーがデータにアクセスできる可能性

- ローカルで削除してもサーバー上にデータが残存する可能性

例えば、Windows クリップボード履歴の同期を有効にすると、クリップボードの内容がMicrosoftのサーバーに送信されます。クラウド同期付きのサードパーティ製クリップボードマネージャーも同様です。

2. クリップボードハイジャッキング

悪意のあるWebサイトや拡張機能が、クリップボードの内容を密かに読み取ったり書き換えたりすることがあります。よくある攻撃パターンは暗号通貨のウォレットアドレスの置き換えです。正規のアドレスをコピーしたにもかかわらず、マルウェアがペースト前に攻撃者のアドレスにすり替えます。

偽のCAPTCHA詐欺も出現しており、ユーザーを騙して悪意のあるコマンドをターミナルやアドレスバーに貼り付けさせるケースも報告されています。

3. アプリによる無断アクセス

広範な権限を持つアプリやブラウザ拡張機能は、バックグラウンドでクリップボードを読み取ることができます。2020年には、ニュースリーダーやゲームを含む数十の人気iOSアプリが、ユーザーに見える理由もなく、起動のたびにクリップボードの内容を密かに読み取っていたことが発覚しました。

ブラウザでは、clipboardRead 権限を持つ拡張機能はクリップボードにアクセスできます。重要な問いは「その拡張機能はデータをどう扱うか?」です。

4. 共有・公共デバイス

共有パソコンでは、席を離れた後もコピーした内容がクリップボードに残ります。次のユーザーやバックグラウンドプロセスが、残されたデータを貼り付けて読み取ることができます。オフィス、図書館、家族共有のデバイスで見落とされがちなリスクです。

クリップボードデータを守る5つのステップ

1. コピーしている内容を把握する

セキュリティを改善する前に、何がリスクにさらされているかを理解しましょう。1日だけ、コピー&ペーストの内容に注意を払ってみてください。予想以上に頻繁に機密データがクリップボードを通過していることに気づくはずです。

簡易監査チェックリスト:

- オートフィルの代わりにパスワードをコピーしていませんか?

- ダッシュボードからAPIキーやトークンをコピーしていませんか?

- フォームに個人情報(住所、電話番号)をコピペで入力していませんか?

- プライベートメッセージやドキュメントからテキストをコピーしていませんか?

2. ローカル保存型のクリップボードマネージャーを選ぶ

クリップボードマネージャーを使う場合、最も重要な判断基準はデータの保存場所です。ローカル保存型のクリップボードマネージャーは、すべてのデータをデバイス上に保持し、アップロード・同期・外部送信を行いません。

クリップボードマネージャーを選ぶ際の確認事項:

| 質問 | 安全な回答 |

|---|---|

| データはどこに保存される? | デバイスのローカルストレージのみ |

| デバイス間で同期する? | しない(または暗号化付きオプトイン) |

| どんなネットワークリクエストを行う? | クリップボード内容に関するものはなし |

| すべてのデータを即座に削除できる? | はい |

この区別は重要です。クリップボード履歴は本質的に「今までコピーしたすべてのもの」のログであり、多くの人が認識しているよりもはるかに機密性の高いデータセットです。

3. 使用後に機密データを消去する

機密情報をコピーした後は、クリップボードをクリアする習慣をつけましょう。

- Mac: 適当な非機密テキストをコピーしてクリップボードを上書き

- Windows:

Win + Vでクリップボード履歴を開き、「すべてクリア」をクリック - クリップボードマネージャー: 使用後すぐに該当エントリを個別削除

一部のクリップボードマネージャーでは、特定のタイプのコンテンツを保存対象から除外でき、パスワードやトークンの管理に便利です。

4. 拡張機能の権限を確認する

クリップボードアクセスを要求するブラウザ拡張機能は、特に慎重に確認する必要があります。インストール前に要求される権限を確認しましょう。

clipboardRead— コピー内容を読み取れる。クリップボードマネージャーには必要だが、他の拡張でこの権限が必要な理由を疑う<all_urls>や広範なホスト権限 — すべてのWebサイトにアクセスできる。クリップボードアクセスと組み合わさると重大なリスクstorage— ローカルにデータを保存する。これは正常で予想される権限- ネットワーク権限なし — クリップボードマネージャーが外部サーバーへのアクセスを要求しなければ、設計上クリップボードデータはデバイスに留まる

要求する権限が少ないほど、攻撃対象面は小さくなります。

5. 認証情報にはパスワードマネージャーを使う

最も安全なクリップボードは、パスワードを保持しないクリップボードです。オートフィル機能を持つパスワードマネージャーはクリップボードを完全にバイパスし、認証情報をプレーンテキストとして露出させることなく、保管庫からログインフォームに直接入力します。

パスワードをコピーする必要がある場合(オートフィル非対応のサイトなど)は、即座にペーストし、その後クリップボードをクリアしましょう。

プライバシーを考慮したクリップボードマネージャーの選び方

すべてのクリップボードマネージャーがデータを同じように扱うわけではありません。確認すべきポイントは以下の通りです。

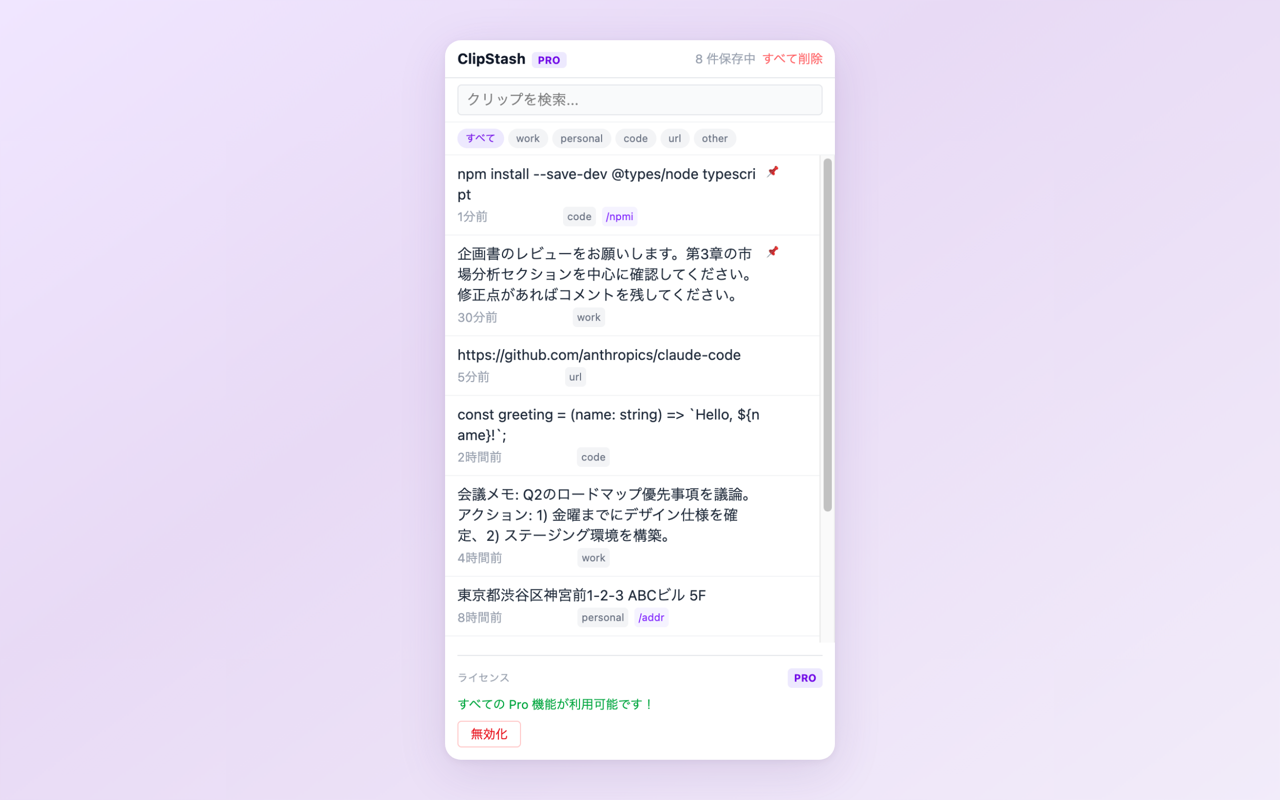

ローカル保存のみ: クリップボード履歴は、明示的に同期を選択しない限り、デバイスの外に出るべきではありません。例えば ClipStash は、すべてのクリップボードデータをブラウザのローカルストレージにのみ保存します。クラウドサーバーなし、同期なし、外部へのデータ送信なしです。

ブラウザのサイドパネルからアクセスできるクリップボード履歴——すべてのデータはデバイス上に保存されます。

最小権限: 各クリップボードマネージャーが要求する権限を比較しましょう。clipboardRead と storage のみを要求する拡張機能は、すべてのタブ、閲覧履歴、外部サーバーへのアクセスを要求するものよりも、根本的にリスクが小さくなります。

透明性: Chrome Web Store のリスティングやプライバシーポリシーで、収集するデータ(または収集しないデータ)を明確に記載している拡張機能を選びましょう。曖昧なプライバシーステートメントは警告サインです。

まとめ

クリップボードセキュリティは過度に神経質になることではなく、クリップボードがデバイス上で最も機密性の高いデータを日常的に扱っていることを認識することです。上記の5つのステップは実践的で、最小限の手間で実行できます。コピー内容を把握し、ローカル保存型のクリップボードマネージャーを選び、機密データを消去し、権限を確認し、パスワードにはオートフィルを使いましょう。

最も効果的な一つの変更は、データをローカルに保持するクリップボードマネージャーに切り替えることです。クリップボード履歴が管理外のクラウドサーバーに同期されている限り、他の対策は二次的なものにとどまります。

プライバシー重視のクリップボードマネージャーを試す

ClipStash をインストール — すべてのクリップボードデータはローカル保存。ネットワークアクセスなし、最小権限、完全な透明性。

このガイドが役に立ちましたか? Chrome Web Store でレビュー をお寄せください。プライバシーを重視する他のユーザーが拡張機能を発見する助けになります。

ご質問やフィードバックは [email protected] まで