AWS・GCP・Azure コンソールでの本番誤操作を防ぐ方法 — 5つの防御レイヤー

2026年3月11日

「今のって本番だった…?」DevOps エンジニアなら誰もが経験したことのあるヒヤリとする瞬間です。クラウドコンソールでの本番環境誤操作は、ダウンタイム、データ損失、ポストモーテムの原因になります。しかし、適切な防御策を組み合わせれば、こうした事故のほとんどは防げます。

「環境間違い」が引き起こす実際のコスト

間違った環境で操作してしまうことは、本番インシデントの最も一般的な原因の一つです。SRE が恐れる典型的なシナリオを見てみましょう:

- 本番環境で Terraform destroy — 開発用ワークスペースだと思って

terraform destroyを実行。本番データベースと関連サービスがすべて削除され、復旧に数日を要する - AWS アカウントの取り違え — 環境変数が間違ったアカウント ID を指していたため、CI/CD パイプラインがテスト未完了のビルドを本番アカウントにデプロイ

- GCP プロジェクトの混同 — ステージング環境だと思って IAM 権限を変更したら、実は本番プロジェクトで、サービスアカウントがロックアウトされる

- Azure リソースの誤削除 — Azure ポータルで本番サブスクリプションが選択されていることに気づかず、リソースグループを削除

これらのインシデントに共通する根本原因は、クラウドコンソールが今どの環境にいるか明確に示してくれないことです。AWS・GCP・Azure のコンソールは、本番でも開発でもほぼ同じ見た目をしています。

クラウドコンソールはなぜ紛らわしいのか

クラウドプロバイダーは機能へのアクセスを最適化しており、環境の識別性を優先していません。アカウントを切り替えたとき、何が見えるか考えてみてください:

- AWS — アカウント ID は右上のドロップダウンに隠れており、クリックしないとどのアカウントにいるかわからない

- GCP — プロジェクト名は上部のセレクターに表示されるが、サービスの設定に集中していると見落としやすい

- Azure — サブスクリプション名はリソースの詳細に埋もれがちで、すべてのページに目立つように表示されない

結果として、どの環境がアクティブかを記憶とコンテキスト切り替えに頼ることになります。プレッシャーの中やインシデント対応中は、この認知負荷がミスにつながります。

本番誤操作を防ぐ5つの防御レイヤー

単一の防御策では不十分です。効果的な本番環境の安全対策には、前のレイヤーをすり抜けたミスをキャッチする多層防御が必要です。

1. IAM ポリシーと権限ガードレール

第一の防御線は、権限レベルで破壊的な操作を制限することです:

- 本番と非本番で別々の IAM ロールを使用する

- 本番アカウントへのアクセスには MFA を必須にする

- Service Control Policies(AWS)や Organization Policies(GCP)で危険な操作を制限する

- Azure Resource Locks で重要リソースの誤削除を防止する

限界: IAM ポリシーは未承認のアクションを防ぎますが、アクセス権を持つエンジニアが正しい環境で操作ミスをすることは防げません。

2. CI/CD パイプラインのゲート

デプロイパイプラインに環境固有のチェックを組み込みます:

- 本番デプロイには手動承認ステップを必須にする

- デプロイ先の環境がブランチやタグと一致することを検証する

applyの前にterraform planのレビューステップを追加する- 環境ごとに別のパイプライン設定を使用する

限界: パイプラインはデプロイを保護しますが、エンジニアがクラウドコンソールを直接操作する場合には役立ちません。デバッグやインシデント対応中には日常的に行われます。

3. ターミナルと CLI のコンテキスト表示

ターミナルに現在の環境を表示させます:

- シェルプロンプトに現在の AWS プロファイル、GCP プロジェクト、Azure サブスクリプションを表示する

kubectxとkubensで Kubernetes コンテキストを追跡するdirenvでディレクトリごとに環境変数を自動切り替えする- 環境ごとにターミナルの背景色を変える(例:本番 SSH は赤いターミナル)

限界: ターミナルのインジケーターは CLI 操作にのみ有効です。ブラウザベースのクラウドコンソールで作業しているときには機能しません。

4. クラウドコンソールの視覚的な環境インジケーター

ここが多くのチームが見落としているギャップです。パイプラインを整備し、IAM をロックダウンし、ターミナルをカスタマイズしても、クラウドコンソール自体は環境間で同じ見た目のままです。

視覚的な色分けは、認知的な負荷ゼロで解釈できる明確なシグナルを追加することでこの問題を解決します:

- 赤いヘッダー = 本番環境(立ち止まって考える)

- 琥珀色のヘッダー = ステージング(注意して進める)

- 緑のヘッダー = 開発環境(安全に実験できる)

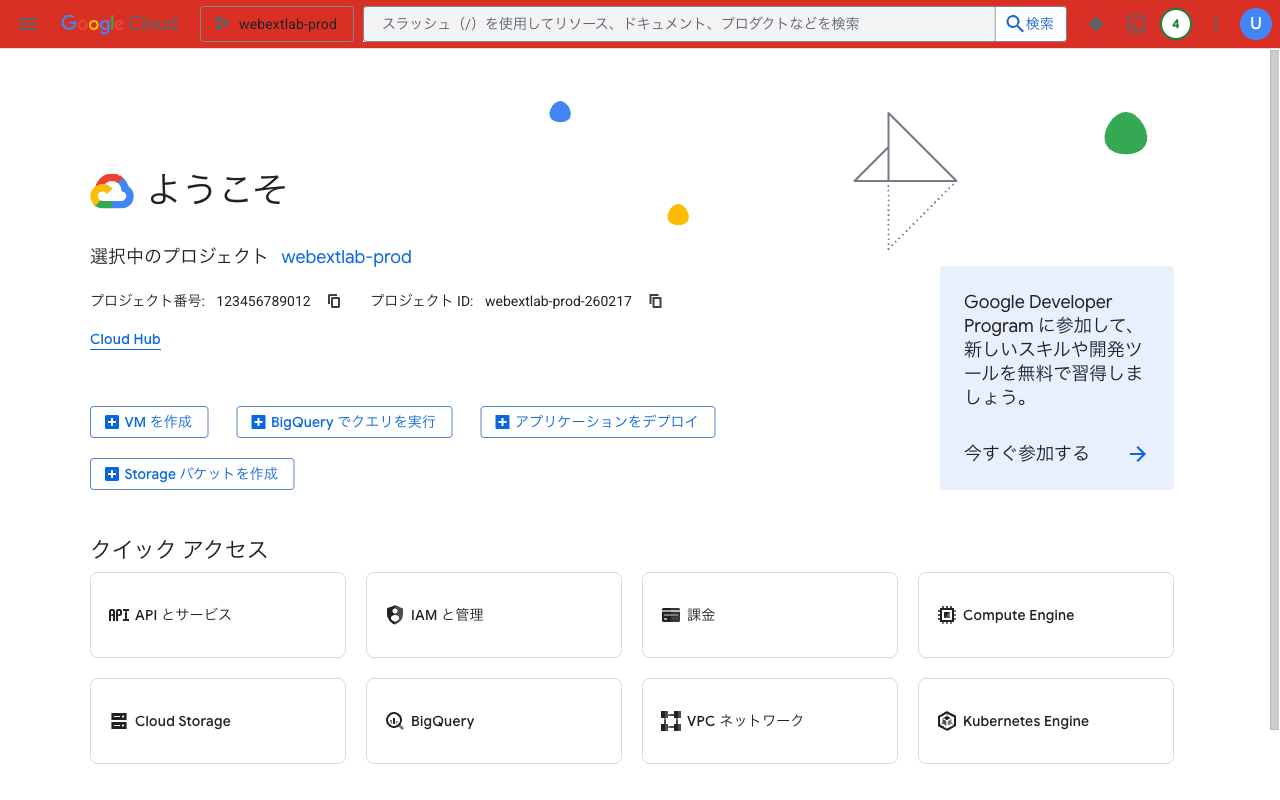

GCP コンソールの赤いヘッダーバーで「ここは本番」と即座にわかる

AWS コンソールの緑のヘッダーバーで安全な開発環境とわかる

AWS は2025年8月にネイティブのアカウントカラー機能をリリースしましたが、AWS 内でのみ機能し、ヘッダーに薄い色がつく程度で見落としやすいという課題があります。AWS・GCP・Azure を横断するマルチクラウドチームには、Cloud Env Marker のようなブラウザ拡張が、3つのプロバイダーすべてで統一的かつ高視認性の色分けを提供します。

5. 確認ダイアログとランブック

破壊的なアクションが実行される前の最後のセーフティネットです:

- 重要リソース(RDS、DynamoDB、GCS バケット)の削除保護を有効にする

- 手動操作の前に「環境確認」ステップを含むランブックを作成する

- 利用可能な場合は

--dry-runフラグを使う(例:kubectl delete --dry-run=client) - 削除時にリソース名の入力を必須にする(AWS の一部サービスは既にこれを実装)

すべてをまとめる

最も効果的なチームは、5つのレイヤーをすべて組み合わせて使っています。実践的なチェックリストを紹介します:

本番環境セーフティチェックリスト

- 環境ごとに分離した IAM ロール/アカウント + 本番に MFA

- 本番デプロイに手動承認ゲートを持つ CI/CD パイプライン

- 現在のクラウドアカウント/プロジェクト/サブスクリプションを表示するシェルプロンプト

- クラウドコンソールの視覚的な色分け(赤 = 本番)

- すべての重要リソースで削除保護を有効化

- 環境確認ステップを含むランブック

レイヤー 1、2、5 は既にワークフローに組み込まれていることが多いでしょう。レイヤー 3 は簡単なターミナル設定で対応できます。レイヤー 4 — 視覚的なコンソールインジケーター — は最も手軽に追加でき、操作の判断をする瞬間に効果を発揮するため、多くの場合最もインパクトがあります。

レイヤー4を30秒で追加: Cloud Env Marker は AWS・GCP・Azure コンソールのヘッダーを環境ごとに色分けします。インストールしてクイックプリセットを押すだけで、本番コンソールが即座に赤くなります。

ご質問やフィードバックは [email protected] まで。