環境分離とは?Dev・Staging・Productionに視覚的境界が必要な理由

2026年4月30日

開発者がデータベースマイグレーションを実行。数秒で完了。その直後、Slackにメッセージが流れます:「なぜ本番DBにテストデータが入っている?」開発者は間違った環境にいたのです。正しい操作を間違った場所で行う — これはクラウドインシデントの中で最も一般的で、最も防ぎやすいカテゴリです。環境分離はそれを防ぐための実践です。

3つの環境

ほとんどのソフトウェアチームは少なくとも3つの環境で作業します:

- 開発(Dev) — 開発者がコードを書きテストする場所。ここでの破壊は想定内で安全。実ユーザーも実データもなし。

- ステージング(Staging) — 最終テスト用の本番のほぼ同一コピー。本番のアーキテクチャを再現するがテストデータを使用。コードが実ユーザーに届く前の最後のチェックポイント。

- 本番(Production) — 実ユーザーに実データを提供するライブ環境。ここでのミスは顧客、収益、信頼に影響。

チームによってはQA環境やサンドボックスを追加しますが、Dev/Staging/Productionの3つが基本です。

環境分離の3つの層

効果的な環境分離は単一の施策ではありません。異なる種類のミスを防ぐ3つの層で構成されます。

第1層:インフラ分離

最も基本的な層。各環境を別々のクラウドアカウント・プロジェクト・サブスクリプションで運用します:

- AWS:環境ごとに別のAWSアカウント(AWS Organizationsで管理)

- GCP:環境ごとに別のプロジェクト

- Azure:環境ごとに別のサブスクリプションまたはリソースグループ

設定ミスのあるデプロイスクリプトが誤って本番リソースをターゲットにすることを防ぎます。業界標準であり、ほとんどのチームが早期に実装します。

第2層:アクセス分離

アカウントを分けても、人は複数の環境にアクセスする必要があります。アクセス分離は各環境で誰が何をできるかを制御します:

- 開発者はDevにフルアクセス、Stagingに読み取り専用、Productionに直接アクセスなし

- デプロイパイプライン(CI/CD)のみがProductionに変更をプッシュ可能

- 本番データベースへのアクセスは承認と監査ログが必要

IAMポリシー、RBAC、最小権限の原則がこの層を強制します。しかし、権限のあるユーザーが間違った環境でミスすることは防げません。

第3層:視覚的分離

ほとんどのチームがスキップする層です。インフラとアクセス制御は技術的なガードレールですが、クラウドコンソールの前に座っている人間を助けません。視覚的分離は、現在の環境を即座に明白にする視覚的手がかりを提供します:

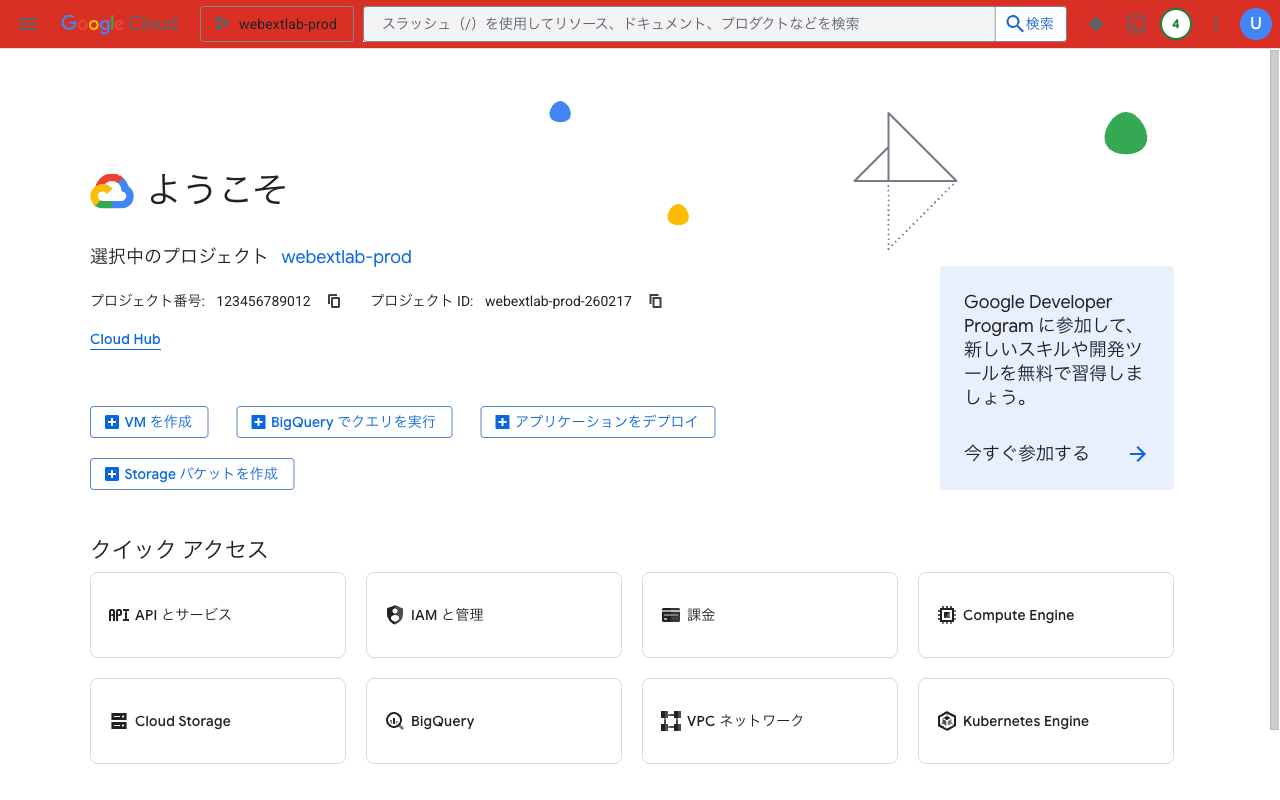

- 色分けされたコンソールヘッダー(本番は赤、開発は緑)

- ブラウザタブタイトルの環境ラベル

- 環境ごとに異なるファビコン

- 本番ページのバナー警告

GCPコンソールの赤いヘッダーで本番環境が一目でわかる

視覚的分離が機能するのは、人間がテキストより色を速く処理するからです。赤いヘッダーはアカウント名を読む前に「注意」の反応を引き起こします。環境認識が意識的な努力から反射的な一瞥に変わります。

なぜ視覚的分離が最も見落とされるのか

インフラ分離はIaCツールで自動化されます。アクセス分離はIAMポリシーで強制されます。どちらもセットアンドフォーゲットの設定です。視覚的分離は、セキュリティ監査やコンプライアンスチェックリストに現れない意図的な決定が必要です。

結果:チームはインフラとアクセス制御に大きく投資しながら、クラウドコンソールの見た目はすべての環境で同一のまま放置します。AWSコンソールはサンドボックスでも1,000万ユーザーにサービスする本番でも同じに見えます。GCPコンソールはテスト用プレイグラウンドでも収益重要サービスでも同じ白いヘッダーです。

このギャップが、強固なセキュリティ体制の組織でも環境誤りインシデントが発生し続ける理由です。技術的な制御は整っていても、人間向けインターフェースには視覚的な警告がないのです。

視覚的境界の追加方法

視覚的環境分離のクイックウィン:

- ブラウザ拡張 — Cloud Env MarkerのようなツールがAWS/GCP/Azureアカウントを自動検出し、色付きヘッダーバーを追加。Quick Presetsで本番を赤、開発を緑に即設定。

- AWS ネイティブヘッダー色 — AWSはアカウントごとにコンソールヘッダーを色付けする機能をサポート。AWS限定で控えめだがインストール不要。

- Stylusによるカスタム CSS — 完全な制御が欲しいチーム向け。コンソールHTMLが変わるとメンテナンスが必要。

- ブラウザプロファイル — 環境ごとに別のChromeプロファイルを使用。重量級だが完全な視覚とセッションの分離を提供。

全体像

環境分離は1つのことではなく、3つの層が連携して機能します:

- インフラがリソースを物理的に分離

- アクセスが誰が何をできるかを制御

- 視覚が人間に今どこにいるかを一瞥で伝える

最初の2層は不正な操作を防ぎます。3層目は正規のユーザーが善意のミスをするのを防ぎます。3つすべてが必要です。本番コンソールが開発コンソールと全く同じに見えるなら、第3層にギャップがあります — そしてそれが最も簡単に塞げるギャップです。

30秒で視覚的環境分離を追加: Cloud Env MarkerはAWS、GCP、Azureのアカウントを自動検出し、色分けヘッダーを適用。Quick Presetsでワンクリック設定。

このガイドが役に立ちましたか? Chrome Web Storeでレビューしていただけると、他のエンジニアがツールを見つけやすくなります。

ご質問・フィードバックは [email protected] まで。